نشانههایی که خبر از هک شدن سیستم میدهند

هیچ شخصی هک شدن را دوست ندارد ولی هرچه سریعتر این موضوع مشخص شود، کاربر موردنظر میتواند جلوی آسیبهای بیشتر را بگیرد. در ادامه به نشانههای مهمی میپردازیم که در صورت مشاهدهی آنها میتوانید این احتمال را مطرح کنید که گجت شما هک شده است و در این حین راهحلهایی را هم برای حل این مشکلات بیان میکنیم.

کاهش سرعت مشهود کامپیوتر یا گوشی

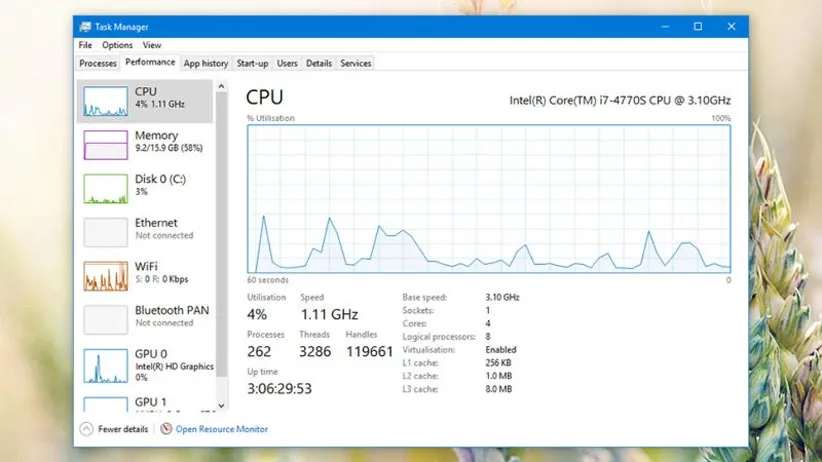

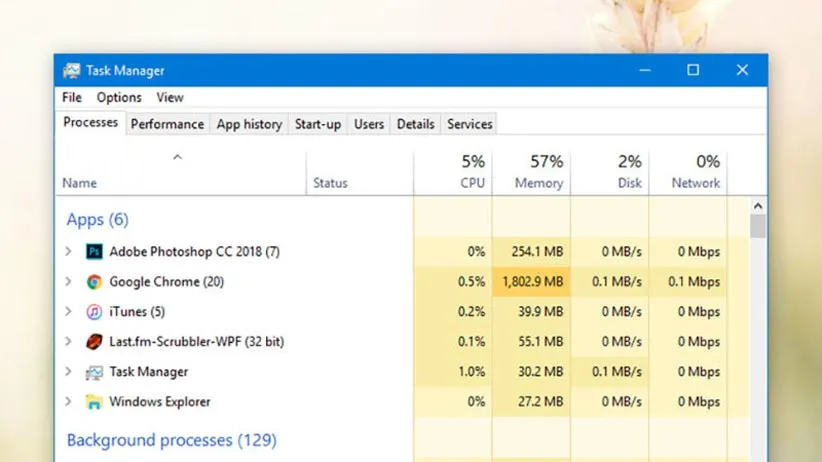

سوءاستفاده از کامپیوتر یا گوشی برای استخراج بیتکوین یا ارسال بدافزارها، منجر به استفاده از بخش زیادی از قدرت پردازشی گجت مذکور میشود. به همین خاطر اگر سرعت گجت شما به ناگهان پایین آمده یا سرعت اینترنت سیستم شما دیگر مثل سابق نیست، باید این احتمال را مطرح کنید که به سیستم شما نفوذ شده و از منابع آن برای انجام کارهای دیگر استفاده میشود.

البته هر کاهش سرعت عملکرد یا اینترنت به دلیل نفوذ و هک نیست و بهطور کلی گجتها در طی مرور زمان دچار کاهش سرعت و افت عملکرد میشوند. به همین خاطر مشخصا به کاهش ناگهانی سرعت و عملکرد گجت خود توجه کنید زیرا این کاهشهای ناگهانی، به احتمال زیاد ناشی از نفوذ به سیستم است و در چنین مواردی توصیه میکنیم که اقدامات امنیتی لازم را انجام دهید.

نرمافزار امنیتی پر از اشکال یا غیرفعال شده

زمانی که بدافزار به ریشهی سیستم نفوذ میکند، معمولا اقداماتی را برای افزایش سطح نفوذ و تأثیر خود انجام میدهد. از بین این اقدامات، میتوان به غیرفعال کردن نرمافزارهای امنیتی یا ایجاد اختلال در عملکرد آنها اشاره کرد. به همین خاطر، اگر نرمافزارهای امنیتی سیستم شما همواره از کار میافتند یا بهدرستی کار خود را انجام نمیدهند، این موضوع به احتمال زیاد ناشی از نفوذ گستردهی بدافزارها به سیستم شما است. در صورت مشاهدهی چنین موضوعی، بهتر است که هرچه زودتر اقداماتی را برای حل این موضوع انجام دهید (در انتهای این مقاله میتوانید تعدادی توصیهی مرتبط با حل این مشکلات را بخوانید).

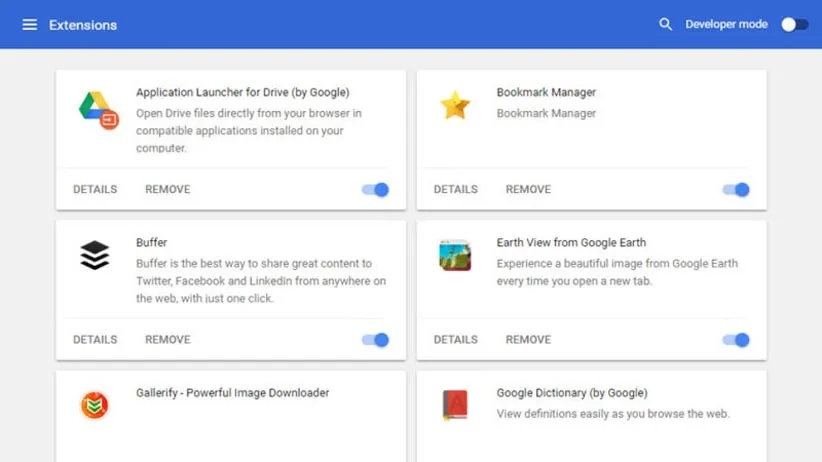

نرمافزارها یا افزونههای موجود در مرورگر که نمیشناسید

بدافزارهایی که در سیستم ریشه دواندهاند یا در حال انجام این کار هستند، معمولا دوستان خود را به سیستم نگونبخت دعوت میکنند. این نرمافزارهای اضافی میتوانند امنیت سیستم را بیش از پیش کاهش دهند یا حتی منجر به آسیبهای بیشتری شوند. به همین خاطر همواره به لیست نرمافزارهای فعال در سیستم یا افزونههای موجود در مرورگرهای خود نگاهی بیندازید تا اگر موردی از آنها بهصورت ناخواسته نصب شده، بتوانید نرمافزار مذکور را پاک کنید.

Task Manager در ویندوز (که با فشردن کلیدهای ctrl+alt+delete اجرا میشود) و Activity Monitor در macOS (که از طریق Spotlight با فشردن کلیدهای CMD+Space Bar یا کلیک بر آیکون ذرهبین موجود در گوشهی راست بالای نمایشگر اجرا میشود) به شما برای مشاهدهی نرمافزارهای فعال در سیستم کمک میکند. برای مرورگرها هم میتوانید به بخش Extensions مراجعه کنید و لیست افزونههای نصبشده را مشاهده کنید.

افزایش تعداد تبلیغات پاپآپ

آیا به تبلیغات پاپآپ علاقه دارید؟ کمتر کسی به این موارد علاقه دارد ولی معمولا ویروسها و بدافزارها علاقهی زیادی به این تبلیغات از خود نشان میدهند. به همین خاطر اگر تبلیغ نصب یک نرمافزار امنیتی را مشاهده کردید، یا اینکه برندهی یک جایزهی بزرگ شدهاید، به هیچ عنوان بر آنها کلیک نکنید. این تبلیغات در اکثر اوقات ظاهر و محتوای عجیبوغریبی ندارند اما سرنخ این موضوع میتواند در تصادفی بودن این تبلیغات باشد. اگر خواستار این تبلیغات نبودهاید یا قبلا آنها را مشاهده نکردهاید، بهتر است که محتاطانه عمل کنید.

مرورگرها و سیستمعاملها در زمینهی جلوگیری از این تبلیغات عملکرد مؤثری دارند، به همین خاطر اگر مرتبا تبلیغات پاپآپ را مشاهده میکنید، احتمالا امنیت سیستم شما دچار اختلال شده است. تبلیغات غیر ویروسی معمولا از جانب برندهای شناخته شده هستند و کاربر انتظار مشاهدهی آنها را دارد و همچنین بهسادگی قابل بسته شدن هستند.

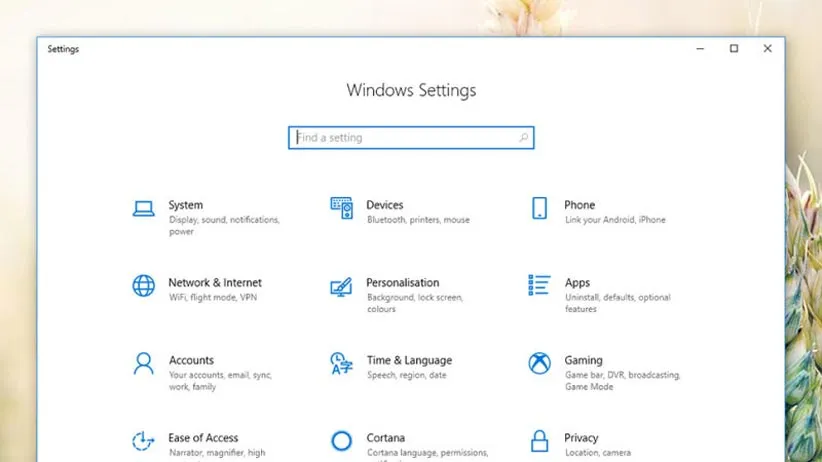

تغییرات در تنظیمات سیستم

آیا تنظیمات سیستم شما دچار تغییرات ناخواستهای شده است؟ احتمالا مقصر این موضوع یک بدافزار است که توانسته به سیستم شما راه پیدا کند. به عنوان مثال بارز میتوانیم به تغییر موتور جستجو یا صفحهی پیشفرض مرورگرها اشاره کنیم. هرچند مرورگرهای امروزی آنقدر پیچیده و پیشرفته شدهاند که دیگر مانند سابق نمیتوان چنین ترفندهایی را بر آنها اجرا کرد، اما اگر چنین موردی رخ دهد، این موضوع نشاندهندهی پیچیدگی بدافزار مذکور است.

با توجه به این موضوع، مراقب درخواستهای مربوط به تغییر تنظیمات سیستم باشید، درخواستهایی که میتوانند تسلط بدافزار بر سیستم را افزایش دهند. البته تمام این تغییرات مشهود نیستند و برخی از بدافزارهای پیشرفته این تغییرات را بهصورت نامحسوس اعمال میکنند. با این وجود همواره مراقب باشید.

از کنترل خارج شدن کامپیوتر یا گوشی

اگر احساس میکنید که سیستم شما گاهی اوقات از فرمانهای شما پیروی نمیکند، باید این احتمال را در نظر بگیرید که شخصی توانسته به سیستم شما نفوذ کند و از این طریق به سیستم شما دسترسی دارد. به همین خاطر، به دنبال حرکات ناگهانی ماوس، فشرده شدن کلیدها یا باز شدن ناگهانی نرمافزارها باشید و علاوه بر این شاید نمایشگر کامپیوتر یا گوشی شما در مواقع عدم استفاده، ناگهان روشن شود. در کنار موارد ذکر شده، باید به شدت فعالیتهای هارددیسک در هنگام عدم استفاده از سیستم هم اشاره کنیم که البته این مورد مدرکی قطعی مبنی بر نفوذ به سیستم نیست ولی میتواند مرتبط با این موضوع باشد.

خوشبختانه چنین حملههایی بسیار نادر هستند ولی در صورت وقوع، میتوانند اثرات غیرقابل جبرانی داشته باشند. قبل از انجام اقداماتی که در انتهای مقاله ذکر کردهایم، اینترنت سیستم را قطع و آن را ریستارت کنید. در چنین مواقعی شاید هکر مذکور موفق به اعمال خساراتی شده باشد، اما با اقدام بهموقع میتوانید کنترل سیستم را پس بگیرید و این خسارات را تا حد زیادی جبران کنید.

خاموش شدنها و ریستارتهای تصادفی

یکی دیگر از نشانههایی که میتواند ناشی از هک شدن یا ناسالم بودن سیستم باشد، خاموش شدنها و ریستارتهای تصادفی است. این موارد شاید به معنای نفوذ گستردهی بدافزارها به سیستم باشد. اگر این خاموش و روشن شدنها یکی دو بار رخ دهند، چندان جای نگرانی نیست. اما اگر مرتبا اتفاق بیفتند، باید نگران شوید و بهتر است اقداماتی را برای شناسایی علل این موضوع انجام دهید. همانطور که پیش از این گفتیم، Task Manager (در ویندوز) یا Activity Monitor (در macOS) در زمینهی شناسایی نرمافزارهای فعال در سیستم کارگشا هستند یا اینکه به بخش اپلیکیشنهای نصب شده در گوشی خود سری بزنید. چنین آسیبهایی میتواند بهصورت داغ شدن بیش از حد باتری گجت هم نمود پیدا کند.

ارسال پیامهای ناخواسته

بدافزارها و هکرها بعد از دسترسی به اکانتهای افراد، معمولا از جانب این افراد پیامهایی را برای دیگران میفرستند تا افراد بیشتری در تلهی آنها گرفتار شوند. با توجه به این موضوع، هرچند وقت یکبار به پیامهای خروجی از ایمیل و اکانتهای شبکههای اجتماعی خود نگاهی بیندازید. البته شاید چنین کاری یک فرایند خستهکننده به نظر برسد، به همین خاطر اگر تعداد زیادی از دوستان و آشنایان شما سوالاتی را در مورد لینک ارسالی از جانب شما مطرح کردند، احتمالا شما قربانی این موضوع شدهاید. هرچه زودتر جلوی این مشکل را بگیرید بهتر است و با این کار میتوانید جلوی اشاعهی بدافزار مذکور را بگیرید.

عدم امکان ورود به اکانتها

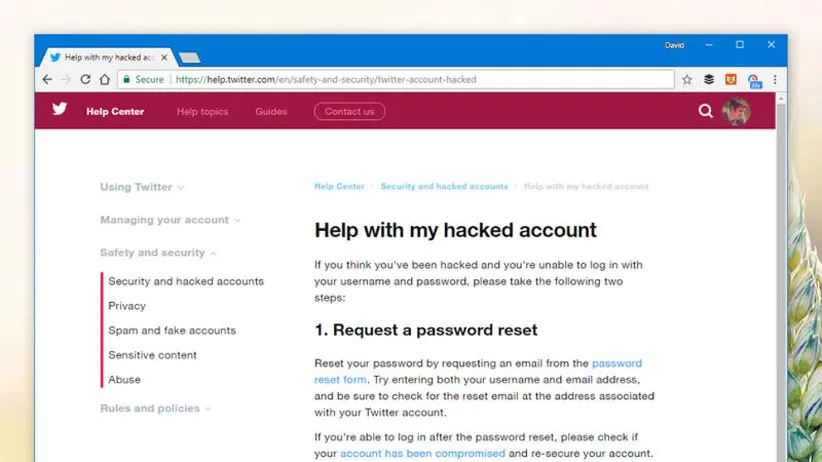

یکی از واضحترین نشانههای مربوط به هک، عدم امکان ورود به اکانتهای آنلاین به دلیل تغییر رمز عبور است. اگر نمیتوانید وارد اکانتهای خود شوید و از عدم فراموشی رمز عبور خود هم اطمینان دارید، پس به احتمال زیاد شخصی موفق به تغییر رمز عبور اکانت مذکور شده است. برای مدرک هم میتوانید به ایمیل خود سر بزنید تا ایمیل مربوط به تغییر رمز اکانت را میتوانید مشاهده کنید.

در صورت وقوع چنین موردی، وحشتزده نشوید. بیشتر اکانتهای آنلاین، به خصوص اکانتهای شرکتهای بزرگ و مهم، از قابلیتهای زیادی برای بازیابی دسترسی بهره میبرند. این شرکتها میدانند شما برای دسترسی به این اکانتها معمولا از چه کامپیوترها یا گجتهایی استفاده میکنید یا اینکه از چه موقعیتهایی به این سرویسهای دسترس داشتهاید. تمام این موارد برای بازیابی دسترسی به این اکانتهای از دست رفته مثمر ثمر واقع میشوند.

بازیابی بعد از هک

تفاوت چندانی بین قواعد بازیابی بعد از هک سیستمها و گجتهای مختلف وجود ندارد. حتی اگر فقط به نظر برسد که اکانتهای شما هک شدهاند، این هک شدن احتمالا از جانب یک بدافزار موجود در سیستم شما امکانپذیر شده است. در این زمینه بهتر است که دست به پاکسازی گستردهای بزنید و موردی را پشت گوش نیندازید.

با توجه به این موضوع، بهتر است که مرتبا رمز عبورهای اکانتهای خود را تغییر دهید، بهخصوص اگر برای اکانتهای مختلف از رمز عبور یکسانی استفاده میکنید (کاری که انجام آن را بههیچعنوان توصیه نمیکنیم). در زمینهی هکهای آنلاین، توصیه میکنیم که هک صورت گرفته را به سایت یا اپلیکیشن موردنظر گزارش دهید تا از راهنماییهای آنها هم بهرهمند شوید.

در مورد کامپیوترها، یک اسکن کامل برای شناسایی ویروسها یک اقدام کاملا ضروری محسوب میشود. اگر هم عملکرد نرمافزار امنیتی موجود در سیستم شما دچار اختلال شده، استفاده از نرمافزارهای امنیتی پرتابل را توصیه میکنیم. بعد از یورش همهجانبه به سمت ویروسها و بدافزارها، شاید در نهایت ناچار به ریست تمام و کمال کامپیوتر یا گوشی خود شوید. خوشبختانه در زمینهی ابزارهای پشتیبانگیر محدودیتی نداریم و در انواع و اقسام سیستمعاملها بهراحتی میتوانید از تمام اطلاعات بااهمیت خود نسخهی پشتیبان تهیه کنید.

بازیابی بعد از هک مقولهی گستردهای محسوب میشود اما موارد عنوانشده برای شروع این فرایند کافی هستند. خبر خوب این است که در اغلب این هکها کاربران میتوانند روی کمک شرکتهای مربوط به اکانتها و نرمافزارها حساب کنند. به همین خاطر در صورت وقوع چنین مواردی، بهتنهایی وارد عمل نشوید و از کمکهای چنین شرکتهایی هم بهره ببرید.

منبع: Gizmodo

با سلام

میخواستم بدونم امکانش هست مثل خیلی از مقالاتی که در دیجی مگ برای کاربران گذاشته میشه که با زبان ساده همه چیز رو توضیح میده یه مقاله هم در مورد استخراج بیتکوین بنویسید؟

تو گوگل جستجو کنین ????

^^^^ اون علامت سوال ها اشتباهی تو متن بوده ^^^^